Virus ctb-locker

Virus ctb-locker - Win 7 - Windows & Software

Marsh Posté le 10-12-2014 à 22:59:20

tu peux utiliser malware byte pour supprimer le trojan.

Si tu as un windows 7, tu peux essayer de restaurer les données avec les versions précédentes ou avec le programme shadow explorer.

Marsh Posté le 10-12-2014 à 23:36:47

J'ai téléchargé l'anti-virus qui a détecté 64 fichiers et les a supprimé alors qu'avast n'en trouvait aucun.

Mais mes fichiers restent cryptés et j'ai toujours le fond d'écran CTB-Locker. Que faire ?

Marsh Posté le 11-12-2014 à 16:01:49

Bonjour tintin12 et bienvenue sur Hardware.fr,

On va tâcher de récupérer ton PC (d'où l'importance de faire des sauvegardes).

- Télécharge Roguekiller sans le lancer à partir de ton PC ou d'un autre PC (dans ce cas là, met le programme sur une clé USB).

- Démarre en mode sans échec: au démarrage du PC,au bip, tapote sur la touche F5 puis sélectionne F8 (ou l'inverse F8 puis F5).

Dans la console de récupération, choisis le mode sans échec.

- Puis, installe et lance RogueKiller selon le tuto suivant:

==> RogueKiller : Suppression

- Lancer RogueKiller par un clic droit "Exécuter en tant qu'administrateur" sous Windows : 7/8 et Vista

Note : Attendre que le PreScan soit fini.

- Cliquer sur Scan.

- Cocher toutes les cases dans chaque rubrique

- Cliquer sur Suppression

- Cliquer sur Rapport et enregistre le sur le bureau.

- Héberger le rapport RKreport[X]¤D¤.txt sur www.Cjoint.com, puis copier/coller le lien fourni dans votre prochaine réponse sur le forum

Message édité par monk521 le 11-12-2014 à 16:17:03

Marsh Posté le 11-12-2014 à 17:55:24

Voilà le lien du rapport: http://www.cjoint.com/14dc/DLlsaCb7ZGq.htm

Pour le reste rien n'a changé.

merci

Marsh Posté le 11-12-2014 à 18:15:06

Car les fichiers sont chiffrés avec un code très robuste, et il est très difficile de le casser.

Il faudrait louer un gros serveur pendant plusieurs semaines.

Si tu n'as pas de sauvegarde de données, si les versions précédentes n'ont rien données, si tu n'as pas sauvéles données sur un drop box ou autres stockage en ligne, il n'y a plus rien à faire.

Monk521 va t'aider à nettoyer le PC mais tu ne pourras retrouver les données chiffrées.

Marsh Posté le 11-12-2014 à 18:30:38

Oui pour les fichiers, il y a peut-être une astuce. Je veux m'assurer que le malware n'est plus présent sur ton PC, après on essaiera de décrypter les fichiers.

==> ZHPDiag - programme de diagnostic

- Télécharge et installe ZHPDiag (de Nicolas Coolman) sur ton bureau.

- Sous Windows Vista, 7/8, lancer ZHPDiag par un clic droit de la souris puis "Exécuter en tant qu'administrateur"

- Cliquer sur Complet

Note : Ne pas fermer le programme même si il est indiqué qu'il ne répond plus.

- Une fois le scan terminé, le fichier ZHPDiag.txt a été créé sur le bureau.

- Héberge le rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

Message édité par monk521 le 11-12-2014 à 18:30:55

Marsh Posté le 11-12-2014 à 22:09:55

Merci pour toute votre aide.

Voici le lien: http://cjoint.com/?DLlwpUUyW5L

P.s: J'ai fait une sauvegarde il y a un mois et demi; je les ferai désormais toutes les semaines !

Marsh Posté le 11-12-2014 à 22:17:54

Tu dois avoir une vieille version de java sur ton ou des logiciels pas à jours dessus.

Et vérifie que l'antivirus fonctionne bien.

Marsh Posté le 11-12-2014 à 22:18:25

J'ai essayé Shadow explorer. Il me trouve qu'un point de retour qui date de la veille mais les fichiers sont cryptés.

Marsh Posté le 11-12-2014 à 22:20:50

Je dois réinstaller une nouvelle version java ? Pourquoi ?

De quel antivirus parles-tu ? Mon anti-virus classique (avast) ?

Marsh Posté le 11-12-2014 à 22:37:01

si tu ne gardes pas tes logiciels à jours, les malwares utilisent les failles à l'intérieur pour s'installer.

tu fois toujours installer la dernière version de java.

et désinstalles les anciennes.

Oui je parle de ton antivirus, Avast, vérifie qu'il est bien à jour et qu'il n'y a pas d'erreur de fonctionnement.

Marsh Posté le 12-12-2014 à 07:15:09

On poursuit la désinfection. Malheureusement, je crains que le ramsomware (logiciel rançonneur) t'ait bloqué définitivement tes documents mais je vais essayer de trouver un autre moyen de décrypter ces données. ![]()

En fait, même si tu avais payé la rançon, tu n'aurais pas pu les décrypter.

==> Script ZHPFix

Le script de correction suivant permet de supprimer des traces d'infections.

Attention, ce script a été écrit spécifiquement pour l'ordinateur de tintin12, il n'est pas transposable sur un autre ordinateur.

Le temps de téléchargement du script a été volontairement limité à 4 jours

- Cliquer sur ce lien http://www.cjoint.com/data3/3LmhwpOXdOF_script.txt

- Sur la page qui s'ouvre, faire un clic droit avec la souris et choisir Tout sélectionner

- Puis, refaire un clic droit et choisir Copier

- Double clic sur l'icône de ZHPFix qui est sur le bureau.

- Ou lancer ZHPFix à partir du raccourci sur ModernUI [accueil de windows 8)

- Sur La fenêtre qui s'ouvre, cliquer sur IMPORTER

- Dans la plupart des cas, le script se colle automatiquement dans la zone de script

- Dans le cas contraire, faites un clic droit dans la fenêtre de ZHPFix et choisir Coller

- Cliquer sur Go

- A la demande, confirmer le nettoyage des données en cliquant sur [OUI]

- Patienter le temps du traitement (le traitement peut être long suivant la quantité de données à supprimer).

- ZHPFix va demander si vous souhaiter vider ta corbeille, accepter.

- Un rapport nommé ZHPFixReport.txt sera créé et sauvegardé sur le bureau

- Ce rapport se trouve aussi ici C:\ZHP\ZHPFix[R1].txt

- Fermer ZHPFix et redémarrer l'ordinateur

- Héberge le rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

==>SX Check&Update

- Télécharger le programme SX Check&Update sur ton bureau.

- Lancer le programme.

- Cliquer sur Rapport et enregistre le fichier sur le bureau.

- Héberge le rapport sur www.Cjoint.com, puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

**Note: tu as donc 2 rapports à me transmettre**

Message édité par monk521 le 12-12-2014 à 07:33:55

Marsh Posté le 13-12-2014 à 15:17:56

Si tu payes la rançon, ils ont l'air de donner la bonne clef pour décrypter car c'est leur commerce et ils ont intérêt à donner la clef s'ils veulent continuer de pouvoir vivre avec leur technique.

Mais il vaut mieux éviter de payer sinon on va avoir de plus en plus de logiciels de la sorte.

Au final, il vaut mieux voir au cas par cas, si jamais le document crypté a une grande valeur, il vaut mieux ne pas supprimer le malware, payer la rançon, obtenir la clé, sauver les documents et nettoyer le poste.

Sinon il reste le moyen de décrypter en force brute, je voyais un logiciel qui pouvait le faire, mais il n'est peut-être pas compatible avec toutes les versions des rançonneurs.

Il était conseillé de louer un gros serveur, genre 8 cpu chez Amazon.

et le mot de passe devrait être cracké en 2 ou 3 semaines maxi.

Mais bon la location du serveur est de 1$ de l'heure.

il faut faire le calcul pour trouver la meilleure solution.

Marsh Posté le 13-12-2014 à 15:52:29

Y'a surtout que la recherche de la clé est totalement illusoire

Marsh Posté le 13-12-2014 à 16:08:32

Salut,

Désolé pour le retard, du boulot à n'en plus finir ...

Alors voici le premier rapport ZHPFixReport http://cjoint.com/?DLnqlfbh18O

Le second SX Check&Update: http://cjoint.com/?DLnqn0zo4E7

Dois-je faire tout de suite les mises à jour flash ou est-ce que ça n'a pas d'importance sachant que je n'utilise plus cet ordinateur pour le moment ?

Encore merci pour ton efficacité et ta rigueur.

Message édité par tintin12 le 13-12-2014 à 16:10:08

Marsh Posté le 13-12-2014 à 16:17:44

Salut,

Fais ce qui suit dans les meilleurs délais. ![]()

2°) Finalisation :

==> Mises à jour de sécurité :

Il est important de mettre à jour tous ses programmes et en particulier le système d'exploitation Windows, les navigateurs internet, Adobe Flash Player, Adobe Reader et Java, ces programmes étant les plus attaqués par les malwares. Les mises à jour de sécurité permettent de combler les failles par lesquelles les malwares entrent et se developpent (pour plus de détails, voir plus loin la rubrique " compléments d'informations" ):

1- Vérification et mises à jour du système d'exploitation Windows:

- Pour Windows Vista, Seven et 8 : se rendre dans le Panneau de configuration\Système et sécurité\Windows Update\ et sélectionner Rechercher des mises à jour.

2- Vérification et mises à jour des navigateurs internet :

- Pour Internet Explorer : les mises à jour se font en même temps que celles du système d'exploitation.

- Pour Mozilla : OK !

3- Adobe Reader: OK !

4-Adobe Flash Player : N'est pas à jour, c'est une faille de sécurité importante.

- Désinstaller la version actuelle via le panneau de configuration / Programmes / Désinstaller un programme.

- Télécharger et installer la nouvelle mouture d'Adobe Reader => Site Adobe Flash Player

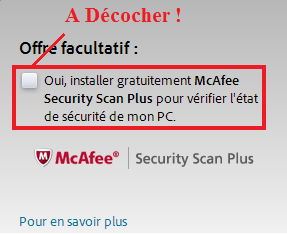

Ne pas oublier avant le téléchargement de décocher la case proposant le sponsor McAfee dans les offres facultatives, ce programme ne sert à rien.

5- Java : la version de java installée sur votre ordinateur n'est pas à jour:

- Désinstaller l'ancienne ou les anciennes versions de Java via le panneau de configuration / Programmes / Désinstaller un programme.

- Télécharger la nouvelle version => site de java (cliquer sur téléchargement gratuit de java).

Lors de l'installation du programme, ne pas oublier de décocher la case qui propose d'installer la barre d'outils Ask, elle ne sert à rien et transmet des informations sur tes habitudes de surf à ton insu...

==> Nettoyage complémentaire :

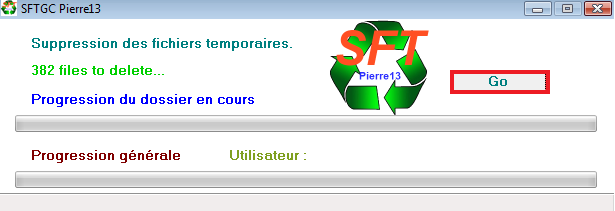

1- SFTGC de Pierre13 – Nettoyage des fichiers temporaires :

- Télécharger SFTGC sur ton bureau.

- Lancer le programme

- Sous Windows Vista/Seven/8, clique droit sur SFTGC.exe puis sur "Exécuter en tant qu'administrateur"

- Le logiciel s'initialise puis s'ouvre.

- Cliquer alors sur le bouton Go pour supprimer les fichiers temporaires inutiles :

2- DelFix de Xplode

Cet outil va permettre d'une part de supprimer tous les outils de désinfection utilisés lors du nettoyage de l' ordinateur et d'autre part de purger la restauration système. La purge de la restauration système est importante, elle permet de supprimer tous les points de restauration potentiellement infectés et de créer un nouveau point de restauration exempt de nuisible.

- Télécharger DelFix de Xplode sur le bureau.

- Lancer DelFix

- Cocher Supprimer les outils de désinfection

- Cocher Purger la restauration système

- Cliquer sur Exécuter

==> Quelques conseils de prudence et de vigilance :

- Éviter de télécharger des programmes sur certains sites revendeurs comme 01.net, Softonic, BrotherSoft, CNET, ces sites utilisent leur propre installateur et rajoutent pendant l'installation des programmes indésirables LPI/PUP (toolbars, adwares, spywares, hijackers).

- Préférer les téléchargements chez l'éditeur du programme ou chez des sites sûrs comme Comment Ça Marche ou Clubic.

- Lors de l'installation d'un programme, lire attentivement ce que l'on propose, choisir l'installation personnalisée ou avancée et décocher les programmes additionnels inutiles ou cliquer sur Skip (Passer).

- Chercher le vrai lien de téléchargement sur la page d'un site.

- Filtrer les publicités malicieuses qui peuvent installer des malwares à l'aide du programme Adblock Plus (pour chaque navigateur internet concerné, copier l'adresse du lien ci dessous (clic droit) et collez la dans la barre d'adresse du navigateur):

- pour Internet Explorer

- pour Mozilla

- pour Google Chrome

- pour Opéra

- Attention aux fausses mises à jour et aux faux plugins qui sont proposés notamment sur des sites de jeux, de streaming ou pornographiques, ceux-ci installent aussi des malwares.

- Refuser de télécharger et d'utiliser illégalement des œuvres protégés par un copyright. En plus d’être passible de sanctions vis-à-vis de la loi, ces œuvres piratées en provenance du réseau du P2P, du Direct Down Load ou par tout autre biais sont la source de la plupart des infections les plus dangereuses.

- Scanner (analyser) régulièrement son PC avec son antivirus résident et vérifier que la base de signatures est bien à jour afin de détecter les derniers malwares présents sur le net.

- Vacciner ses supports amovibles externes (clés Usb, disques dur externes, cartes mémoire, Ipod, MP3…) à l'aide du programme UsbFix car beaucoup d'infections se propagent par ce biais.

- Sauvegarder sur un disque dur externe vos données personnelles (documents, images, vidéo, musiques) dans le cas où une panne sérieuse arriverait et empêcherait le PC de redémarrer, ou qu'un malware supprime ou crypte de façon irréversible vos données personnelles.

==> Complément d'informations :

- Stop les publicités intempestives adwares et programmes parasites de Malekal.

- Pourquoi mettre à jour son PC contre les failles de sécurité Comment ça marche.net.

- Les risques sécuritaires du P2P Libellules.ch

- Sécuriser son ordinateur et connaitre les menaces de Malekal.

Bon surf et bonne journée. ![]()

Marsh Posté le 13-12-2014 à 18:24:27

Bon j'ai tout fait à l'exception du SFTGC de Pierre13 parce que je n'arrive pas à télécharger le fichier. Le téléchargement finit en échec.

Par contre mes fichiers sont toujours cryptés, tu dois sans doute le savoir.

J'ai bien noté tous les conseils.

Marsh Posté le 13-12-2014 à 18:52:10

c'est mort pour tes fichiers, y a que la sauvegarde qui peut te sauver.

Sujets relatifs:

- Problème virus ou spyware, liens + pop up

- PC qui lag sans virus?

- Virus impossible a supprimer

- suspicion de virus qui crée des raccourcis

- virus (fenetres pop up intempestives)

- Besoin d´aide supprimer virus

- Divers virus infectent mon ordinateur !

- Virus impossible à enlever

- Infecté par plusieurs virus

Marsh Posté le 10-12-2014 à 22:50:44

Bonjour,

J'ai attrapé un virus nommé CTB-Locker sous mon windows 7 tout à l'heure.

Ce virus crypte tous les fichiers de mon disque dur C: et il m'oblige à payer pour les récupérer. J'ai regardé de nombreux tutoriaux sur le net et fait des recherches peu concluantes.

J'ai essayé de restaurer mon système mais le virus bloque cette fonction.

Ensuite j'ai vu sur des blogs des tutoriaux qui propose de télécharger des anti-virus pour enlever le CTB-Locker mais j'ai peur que ce soit une manipulation qui ne serve, au final à rien ou qui aggrave le problème.

J'ai de nombreux fichiers importants sur cet ordinateur et j'ai besoin de récupérer certains fichiers. J'espère que c'est encore possible.

D'avance, merci pour votre aide.